¿Tu equipo usa IA sin permiso? Tres niveles de acción para evitar filtraciones críticas

El 2 de abril de 2026, expertos delinean acciones del help desk contra el 'shadow AI' con monitoreo, diálogo y control de acceso.

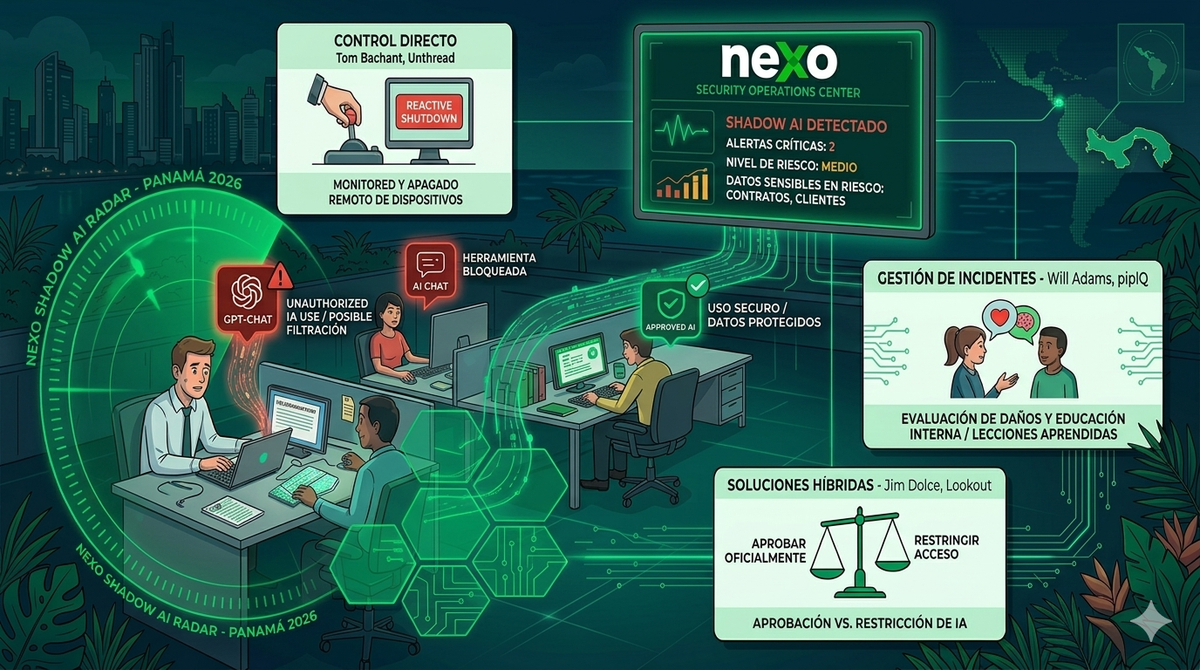

El uso de herramientas de Inteligencia Artificial no autorizadas por los departamentos de TI —fenómeno conocido como Shadow AI— ha puesto en alerta a las empresas en Panamá y América Latina. Un ejemplo común ocurre cuando un empleado, para ahorrar tiempo, sube un contrato confidencial o una base de datos de clientes a un chat de IA gratuito para que le redacte un resumen, sin saber que esos datos ahora forman parte del entrenamiento de la IA y podrían ser filtrados. Ante este riesgo, expertos advierten que la prioridad este año es reforzar la vigilancia y la educación interna para proteger la propiedad intelectual.

¿Cómo están respondiendo los líderes tecnológicos?

Frente a esta "innovación invisible", los especialistas proponen una estrategia de tres niveles:

- Vigilancia y Control Directo: Tom Bachant, CEO de Unthread, señala que los equipos de TI ya monitorean dispositivos corporativos en tiempo real. En casos de riesgo extremo, tienen la facultad de ejecutar el apagado remoto del equipo para detener una filtración en seco.

- Gestión de Incidentes y Educación: Will Adams (pipIQ) sugiere un enfoque más humano. Tras detectar un uso no autorizado, se debe evaluar el impacto y conversar con el empleado. Los incidentes sin daños críticos se usan como "lecciones aprendidas" para concienciar al resto del personal.

- Aprobación vs. Restricción: Jim Dolce, CEO de Lookout, plantea que no todo es bloquear. Si una herramienta de IA externa demuestra ser muy útil, la empresa puede optar por legalizarla oficialmente bajo sus protocolos de seguridad o, si es muy riesgosa, restringir totalmente su acceso a la red corporativa.

El veredicto de los expertos

La clave para 2026 no es prohibir la IA, sino establecer monitoreo continuo. El objetivo es que la "IA en la sombra" salga a la luz y se convierta en una ventaja competitiva segura, en lugar de una vulnerabilidad silenciosa.Puedes encontrar más información en: